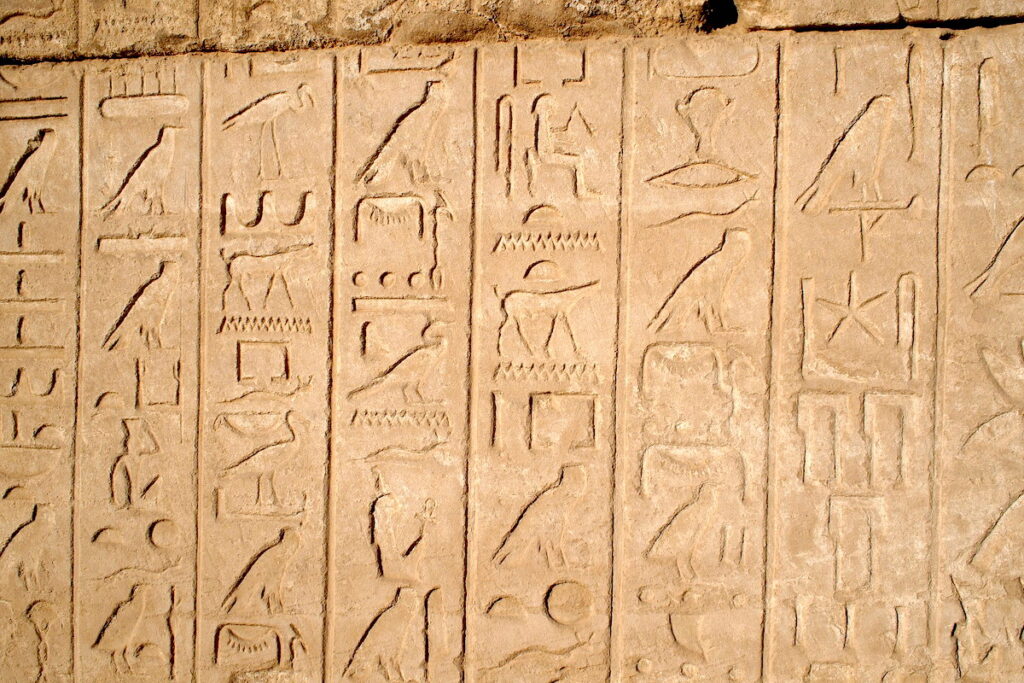

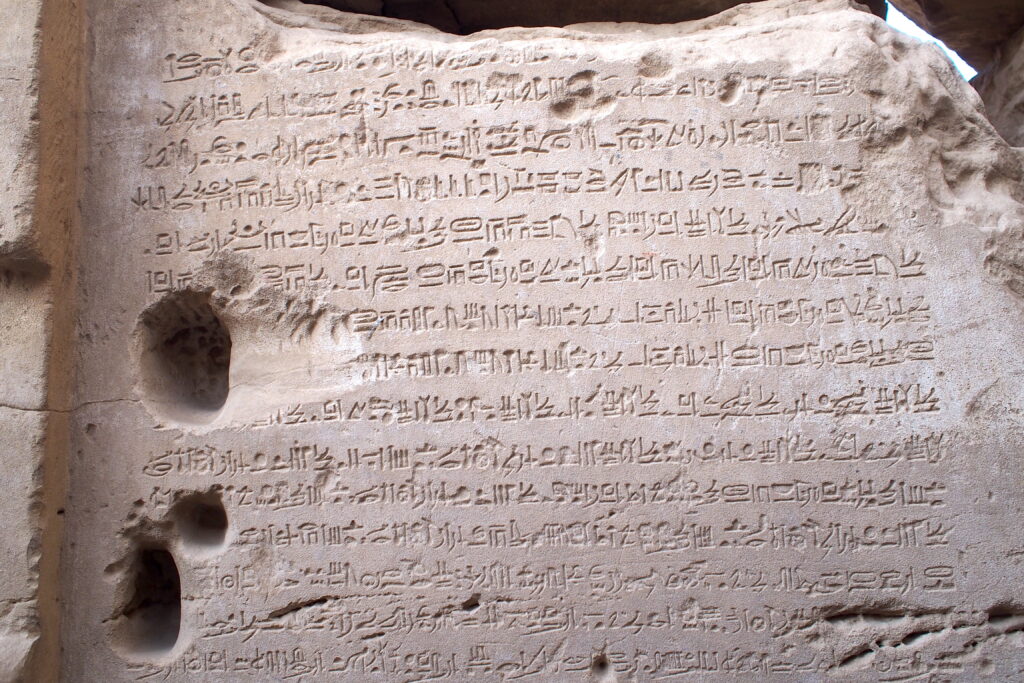

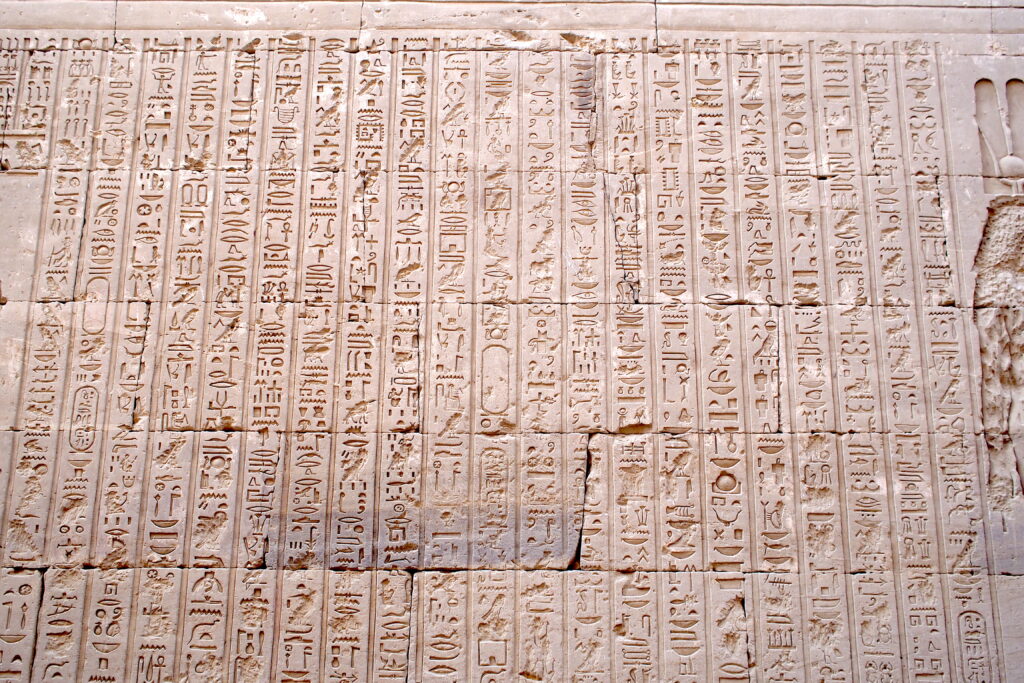

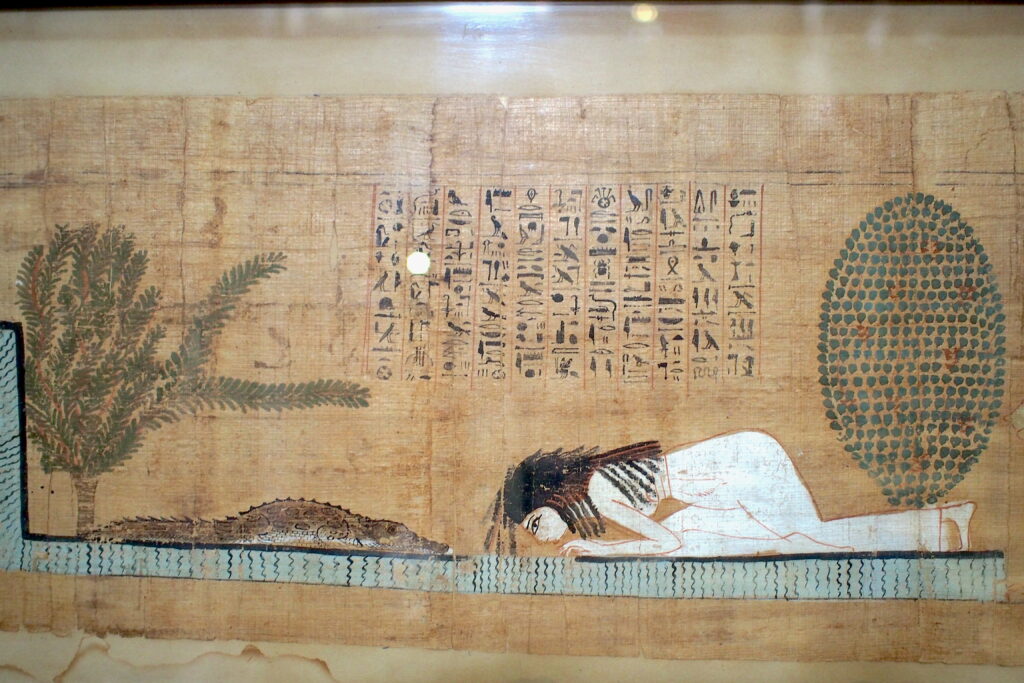

Dans ma passion de comprendre le monde qui m'entoure, j'aime bien décoder des écritures.

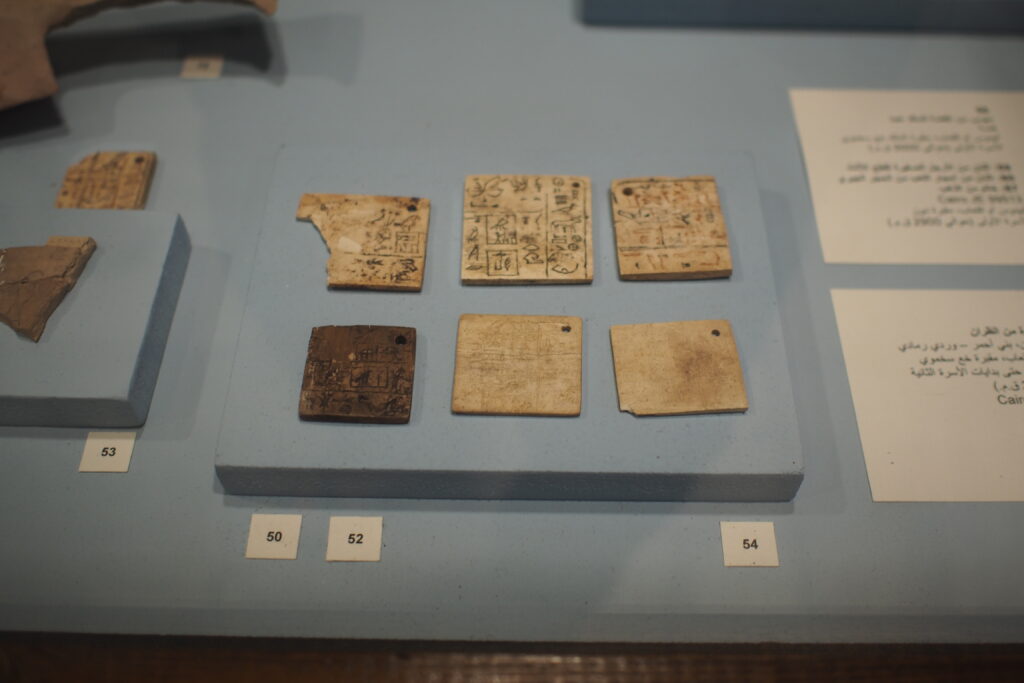

Ainsi tout comme j'ai étudié, les runes, tout comme j'ai reproduis des tablettes d'argiles sumériennes et appris quelques mots de sumériens, aujourd'hui je me lance dans l'apprentissage des hiéroglyphes.

mdw-nṯr (medou netjer) la "parole des dieux". 𓊹𓌃

(jsesh: nTr-S43)

Je me suis inscris au MOOC de l'université de Liège pour en savoir plus sur cette écriture sacrée des anciens égyptiens.

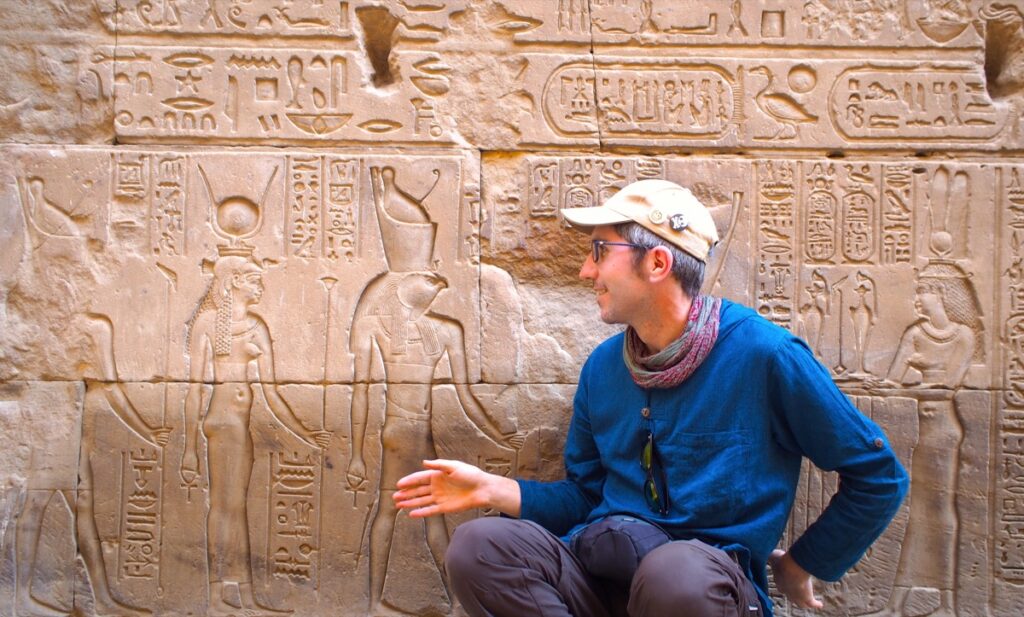

Je m'étais déjà un peu lancé dans cet apprentissage à l'occasion d'un voyage en égypte en 2018. Mais c'était rudimentaire et m'a donné envie d'en savoir plus. J'avais trouvé dans une boutique à l'aéroport d'Assouan un petit livre pour apprendre les bases. Il s'intitule "La méthode le plus facile pour apprendre l'hiéroglyphe".

Donc je crée cette page pour y synthétiser – à mon habitude – ce que j'ai appris sur les hiéroglyphes et me servir d'aide mémoire.

Tables des matières

- Alphabet hiéroglyphe

- Unilitères

- Bilitères

- Trilitères

- Classificateurs (déterminatif)

- Comment lire des hiéroglyphes

- Comment écrire des hiéroglyphes (à la main et sur informatique)

- Translittération (écrire en caractère latin le son du texte hiéroglyphique)

- Translittération du genre et du nombre

- Noms de pharaon

- Quelques exemples de mots

Alphabet hiéroglyphe

Je commence avec "l'alphabet" hiéroglyphe, c'est un abus de langage de parler d'alphabet, car les hiéroglyphes sont antérieurs aux premiers alphabets, qui en fait en sont dérivés... C'est le protosinaïtique....

Mais comme la fonction est la même: transcrire des sons d'une langue orale dans un symbole écrit. Alors oui, on peut parler d'alphabet hiéroglyphe.

Le principe de l'écriture hiéroglyphe est le même que le rébus. Je vais utiliser des symboles dont je connais le son qui y est associé, pour construire le son d'autres mots.

Le symbole n'a peut être rien à voir avec le sens du mot que je compose, mais j'ai juste un lien avec le son.

Par exemple le hiéroglyphe 𓉐 représente une maison. Il se prononce pr. (per)

Le verbe sortir se prononce prj on peut donc le construire sur la base d'un pr 𓉐𓂋𓂽

Donc on va commencer ici par présenter les sons de base, c'est la liste des unilitères.

Je réinvente un peu la roue, car il existe déjà plusieurs sites d'alphabets hiéroglyphes déjà fait. La liste complète des hiéroglyphes, et surtout celui qui est intégré dans le MOOC, dont voici le pdf...

Mais (comme souvent 😅) aucun ne me convient vraiment, et surtout il existe maintenant des caractères utf-8 que l'on peut utiliser pour afficher des hiéroglyphes, on a pas besoin de s'ennuyer avec des images à intégrer.

(la liste pdf des caractères hiéroglyphes unicode bloc U13000)

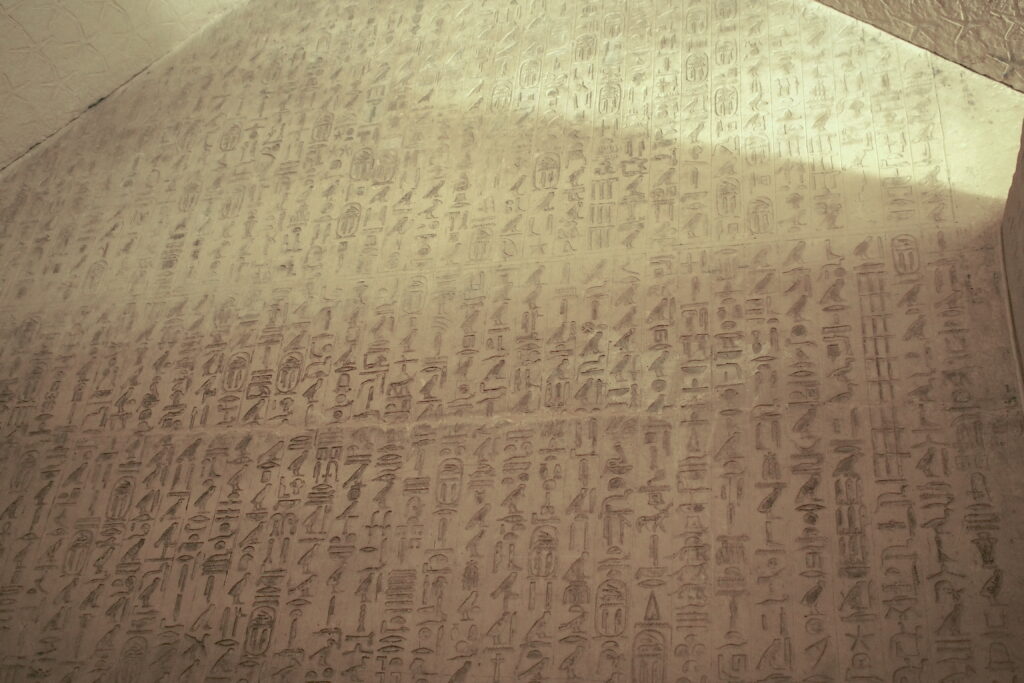

J'avais d'ailleurs déjà fait le boulot pour intégrer une fonte hiéroglyphe (Noto sans Egyptian Hieroglyphs) pour ce site pour réaliser mon article à propos de l'hypothèse de la pierre moulée pour des monuments et de la vaisselles dans l'égypte antique. J'avais indiqué des symboles issus du décodage de la stèle de la famine.

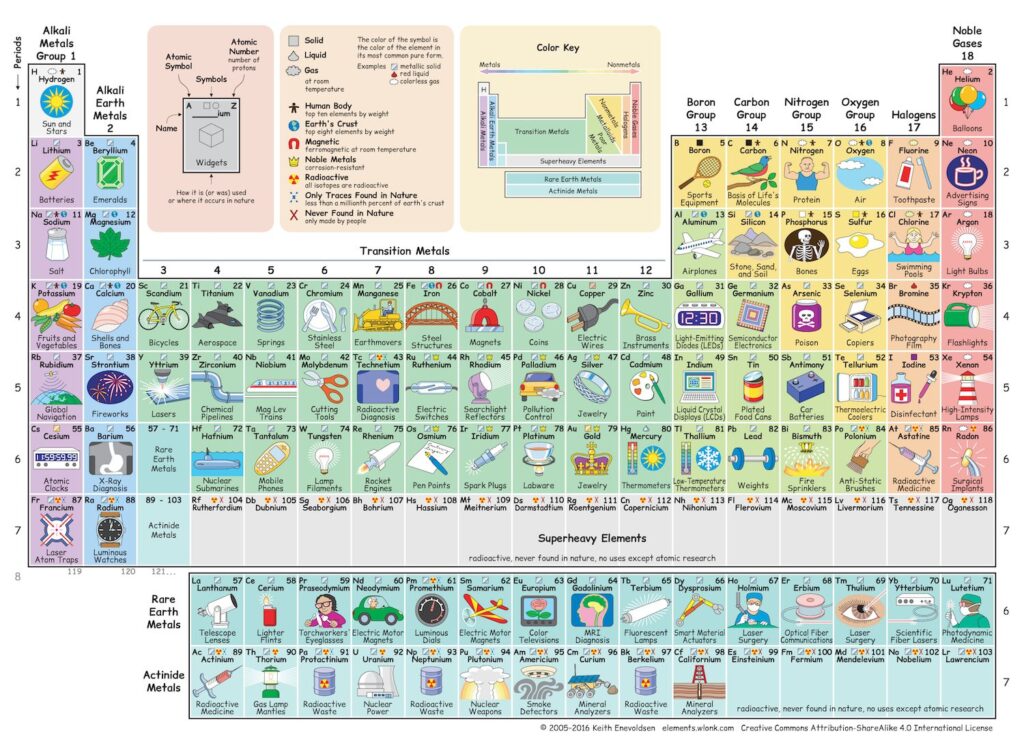

Tableau des unilitères

Voici la liste des principaux unilitères. Un unilitère c'est un symbole qui représente un son. Donc c'est le plus proche d'un alphabet.

En hiéroglyphe il existe aussi des bilitères et des trilitères, donc des symboles qui représentent 2 ou 3 sons.

Et pour compliquer la chose, il y a des symboles qui sont – en même temps – des unilitères, des bilitères, ou même des trilitères... donc comment savoir ce que le symbole représente ? Et bien il y a des compléments phonétiques. On rajoute de la redondance, d'autres signes pour faire le même son !!

Pas simple les hiéroglyphes !

Donc on va voir le plus simple en premier. Juste les unilitères.

L'ordre "alphabétique" des dictionnaires égyptiens se fait dans l'ordre de la translittération:

A i y a w b p f m n r h H x X s S q k g t T d D.

ꜣ ỉ y ꜥ w b p f m n r h ḥ ḫ ẖ s š q ḳ g t ṯ d ḏ.

| Hiéroglyphe | Translittération utf8 | Translittération. jsesh | Translittération | Prononciation | Objet | Code Gardiner |

|---|---|---|---|---|---|---|

| 𓄿 | ꜣ | A | A | a a court, le "a" de chat. | Vautour percnoptère | G1 |

| 𓇋 | ỉ | i | i (j) | i | Un roseau fleuri | M17 |

| 𓇌 | y | y | y | y | Double roseau | M17A |

| 𓂝 | ꜥ | a | a | â a long, le â de château | bras | D36 |

| 𓅱 | w | w | w | ou ou de ouate | Poussin de caille | G43 |

| 𓏲 | w | w | w | ou | abréviation hiératique revenue en hiéroglyphe | Z7 |

| 𓃀 | b | b | b | b | Jambe | D58 |

| 𓊪 | p | p | p | p | Natte (base, socle, tabouret, siège) | Q3 |

| 𓆑 | f | f | f | f | Vipère à corne | I9 |

| 𓅓 | m | m | m | m | Chouette | G17 |

| 𓅕 | m(i) | m(i) | m(i) | m | Chouette et bras offrant un pain | G19 |

| 𓐝 | m | m | m | m | ? | AA15 |

| 𓈖 | n | n | n | n | filet d'eau | N35 |

| 𓋔 | n | n | n | n (utilisation rare) | Decheret couronne de basse égypte | S3 |

| 𓂋 | r | r | r | r | Bouche | D21 |

| 𓉔 | h | h | h | h | Entrée / abri | O4 |

| 𓎛 | ḥ | H | H | h Comme dans hot dog | Mèche de lampe | V28 |

| 𓐍 | ḫ | x | x | kh comme dans Khufu (jota espagnol) | Crible ? corbeille ? | AA1 |

| 𓄡 | ẖ | X | X | comme dans ich en allemand | Enveloppe fœtale d'une vache | F32 |

| 𓊃 | s | s | s | z | Un verrou | O34 |

| 𓋴 | s | s | s | s | Une étoffe pliée | S29 |

| 𓈙 | š | S | S | ch comme chute d'eau | Un bassin d'eau | N37 |

| 𓈎 | q | q | q | qu Comme queen | Un flan de colline | N29 |

| 𓎡 | ḳ | k | k | k | Corbeille | V31 |

| 𓎼 | g | g | g | g comme gulliver | Support de jarre | W11 |

| 𓏏 | t | t | t | t Aussi marque du féminin | Pain | X1 |

| 𓍿 | ṯ | T | T | tch | corde d'entrave | V13 |

| 𓂧 | d | d | d | d | Mains (doigts) | D46 |

| 𓆓 | ḏ | D | D | dj | Naja - Cobra | I10 |

Pour d'autres translittérations voir la page wikipedia. Notamment pour le logiciel WikiHiero qui permet d'afficher les hiéroglyphes sur wikipedia sur la base d'un code de translittération de type: Buurman, Grimal, et al. (1988) Manuel de Codage.

Voici une page wikipedia avec les enregistrements audio de la prononciation des sons...

C'est avec un tel tableau des unilitères que les magasins de papyrus en égypte te proposent d'écrire ton nom en hiéroglyphe. Tu peux tester avec ce codeurs en hiéroglyphes...

Ça marche, même si c'est pas tout à fait ainsi que ça se pratiquait à l'époque. On peut d'ailleurs se demander pourquoi l'égyptien n'a pas évolué vers une écriture avec un alphabet sachant qu'il y avait déjà quasi tout avec une table d'unilitère ? Les mystères de l'histoire !

Donc en plus des unilitères, il existe encore de nombreux autres symboles hiéroglyphiques. Ils sont classés en bilitères et trilitères. C'est à dire qu'au lieu de représenter un son (comme une lettre d'alphabet) ils représentent 2 ou 3 son.

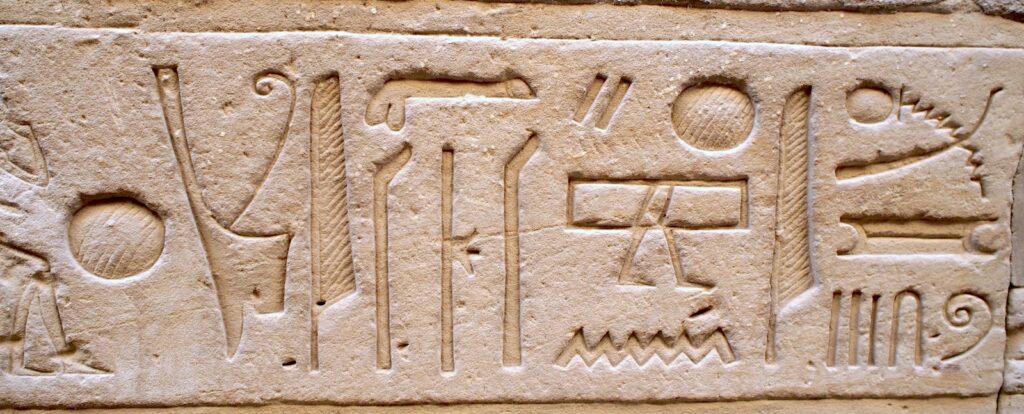

Lire les hiéroglyphes

Pour lire un texte en hiéroglyphe, il s'agit donc de pouvoir connaitre tous les symboles présentés. Puis de connaitre leur correspondance en son. Et voilà, on est capable de lire de l'égyptien !

... Bon ça me fait une belle jambe, 𓃀 mais y'a plus grand monde qui parle couramment l'égyptien ancien !!

Donc ensuite, je vais devoir traduire cette langue en bon français pour comprendre.

Il existe des dictionnaires hiéroglyphe/égyptien français, comme celui de Yvonne Bonnamy ou le site web du projet vega...

De plus il y a une page wikipedia de lexique d'égyptien hiéroglyphique...

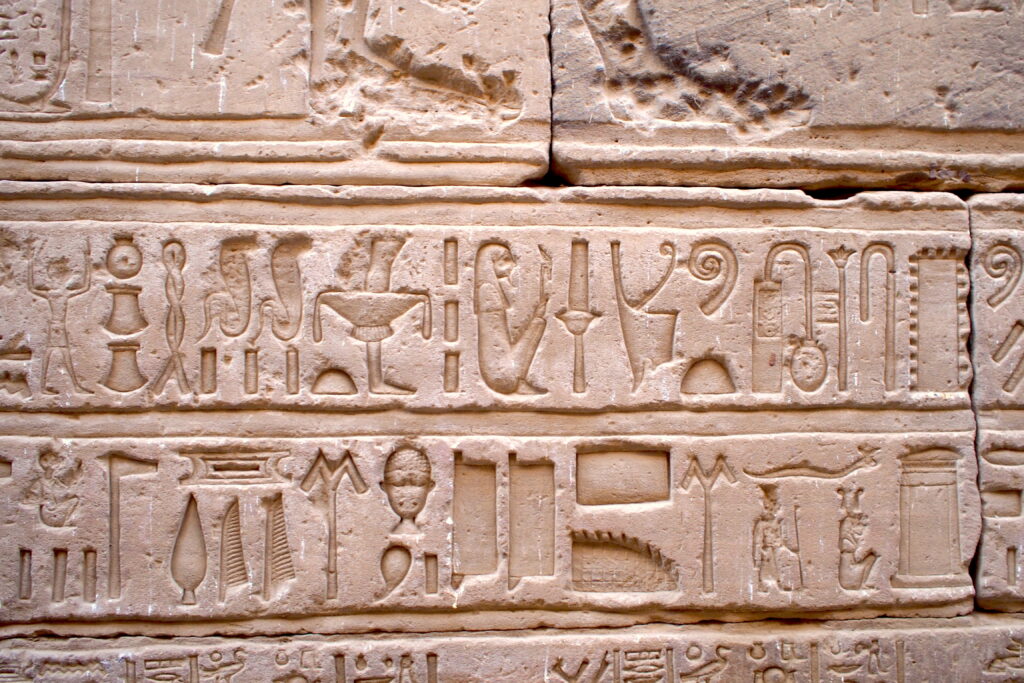

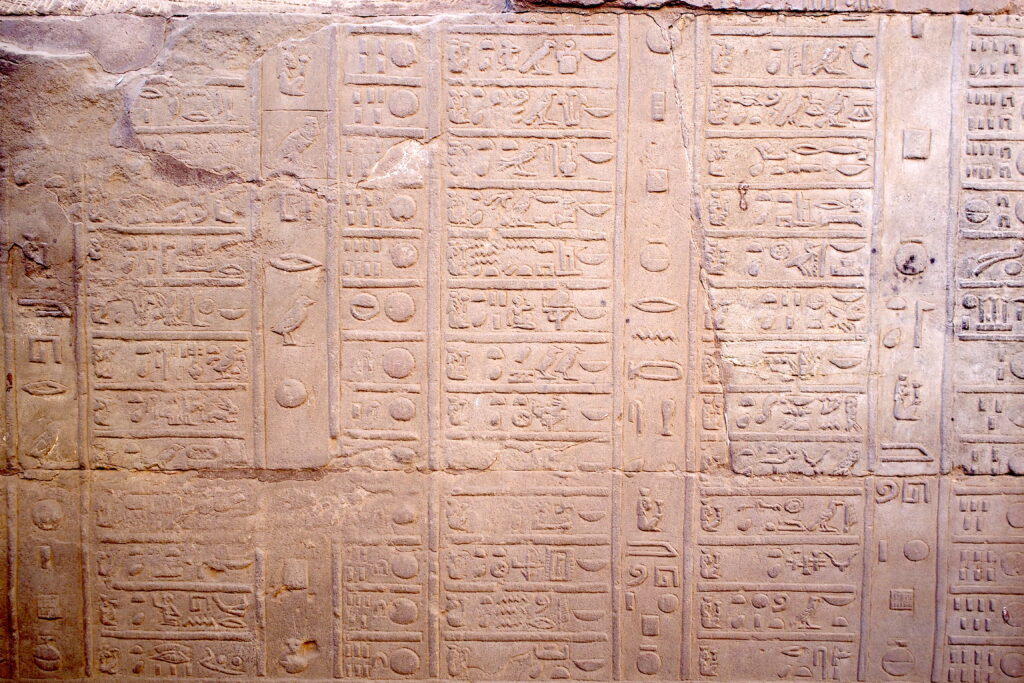

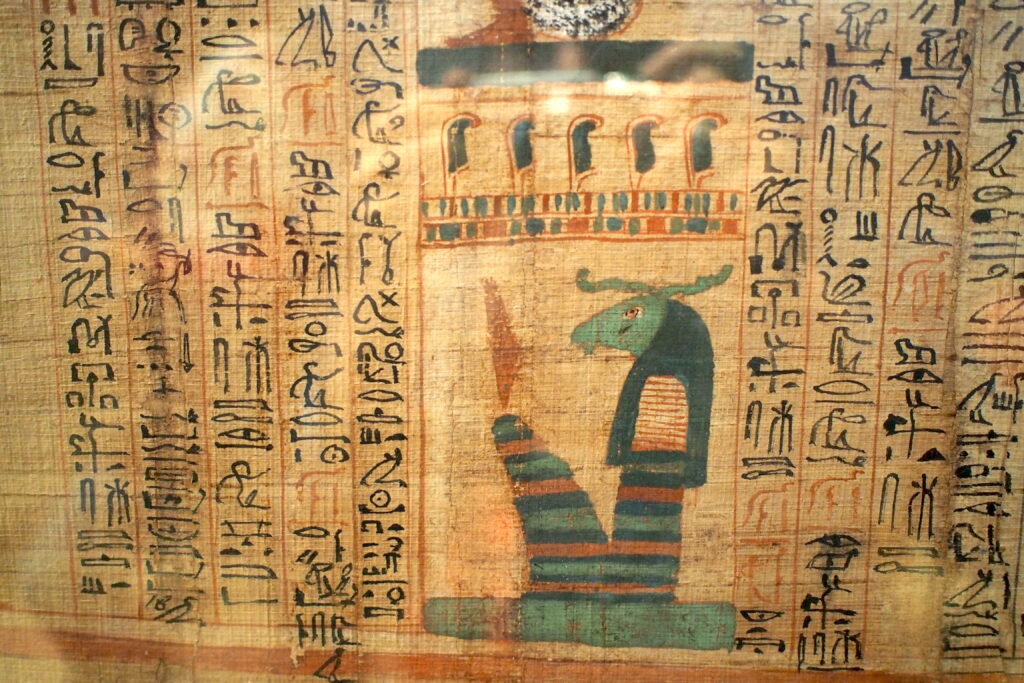

Bon, j'ai oublié de préciser que les hiéroglyphes ne représentent pas que des sons ! (même si c'est vrai pour à la louche 2/3 des symboles)

Il y a plusieurs façons d'interpréter un hiéroglyphe, ça peut être:

- un son qui se retrouve dans les tables d'unilitères, bilitères, trilitères..

- un logogramme qui signifie directement ce qui est dessiné (son + sens). Par exemple, la maison: 𓉐 Parfois on précise le symbole de la barre verticale 𓏤 à côté d'un hiéroglyphe pour indiquer qu'il faut prendre le hiéroglyphe comme un logogramme.

- un classificateur (aussi appelé déterminatif) qui sert à distinguer des homophones en ajoutant un contexte. Si je fais une analogie en français, si je dis "tous les avocats sont pourris", cette phrase peut avoir plusieurs sens. Si j'ajoute un symbole de fruit 🥑 à côté. Il est clair que je parle de fruit et pas du spécialiste du droit.... 👨🏼💼

Petite subtilité supplémentaire, il y a parfois des hiéroglyphes qui sont juste là pour servir de compléments phonologiques. C'est à dire qu'on va introduire une sorte de redondance de son pour préciser l'interprétation du mot. Donc si plusieurs consonnes identiques se répètent, elles ne se prononcent qu'une seule fois.

Par exemple la prononciation du nom: 𓇋𓏠𓈖 se décompose i-mn-n = imen. (le dieu Amon)

Ecrire en hiéroglyphes

Le plus simple, c'est de dessiner soi-même des hiéroglyphes à la main.

Pour apprendre à dessiner les hiéroglyphes correctement, voici le livre, "Ancient Egyptian Calligraphy" de Henry George Fischer, disponible en pdf...

Cependant de nos jours, les outils informatiques sont très courants. Comment écrire ?

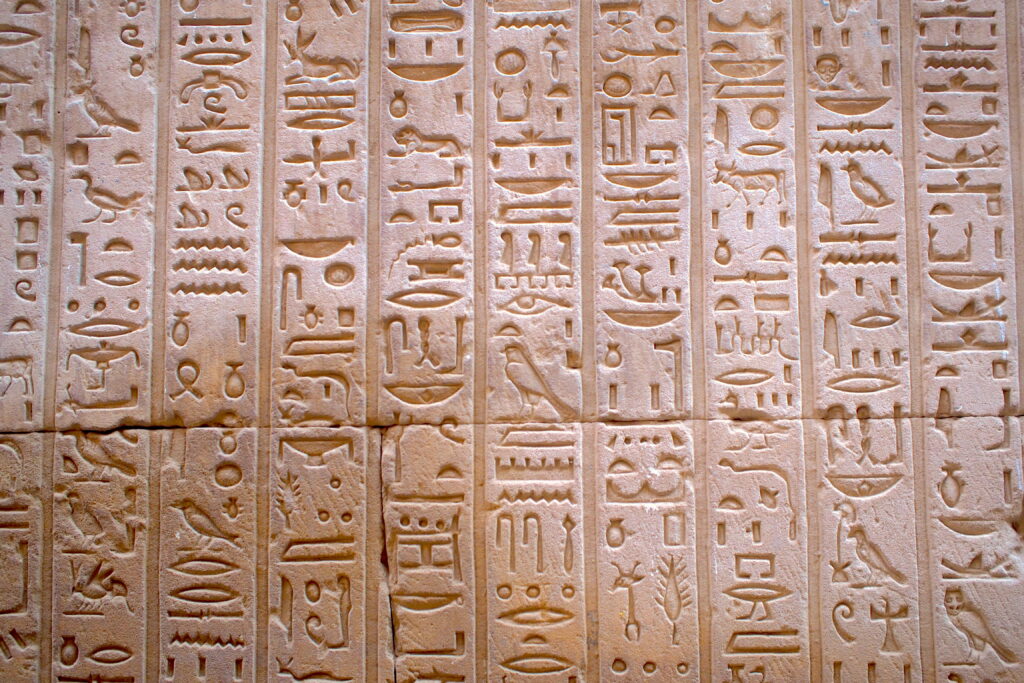

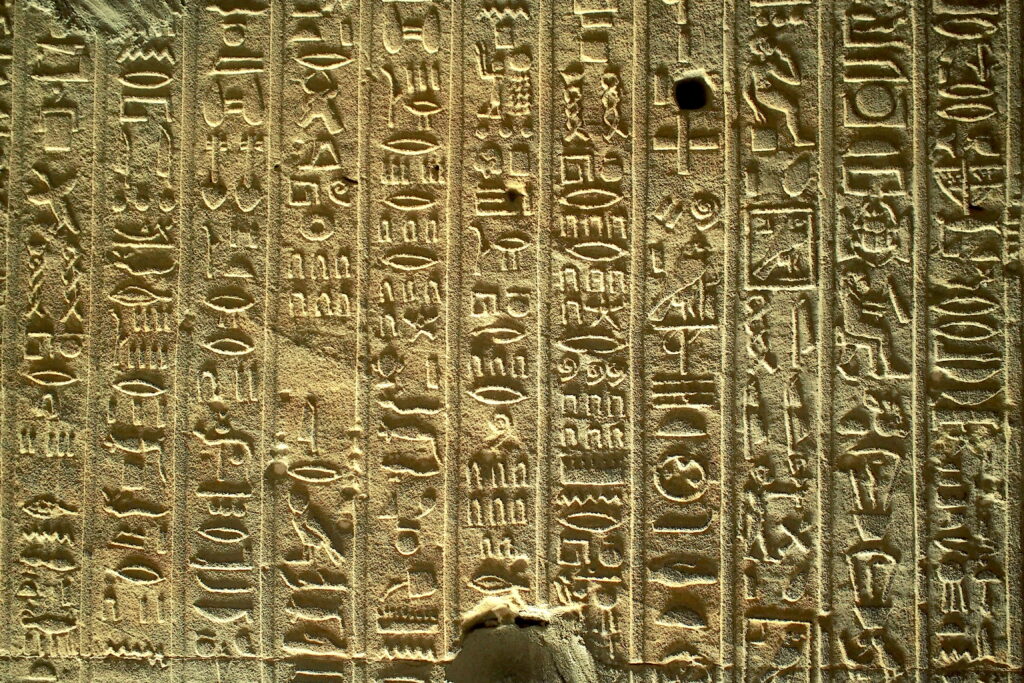

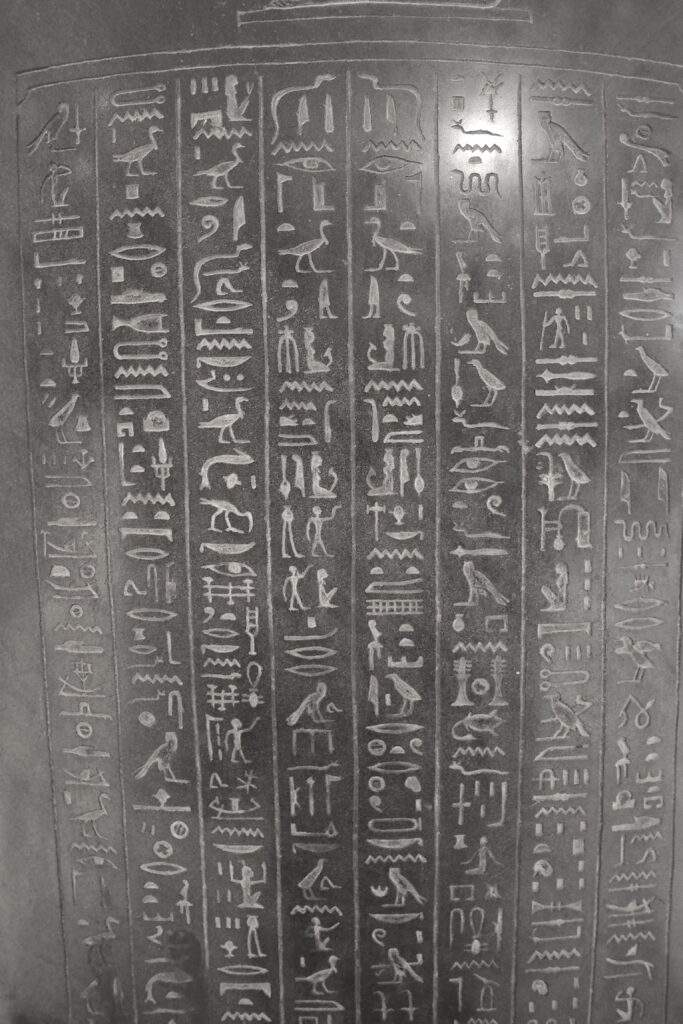

Nous avons vu ci-dessus des caractères unicode pour écrire en hiéroglyphes, cependant, il nous manque la "mise en page" utilisées en hiéroglyphes. En effet, quand on écrit en français, on écrit juste des lignes de gauche à droite. En hiéroglyphes on peut écrire de gauche à droite ou de droite à gauche ! On peut écrire en colonne !

Mais alors comment on connait le sens de lecture ?

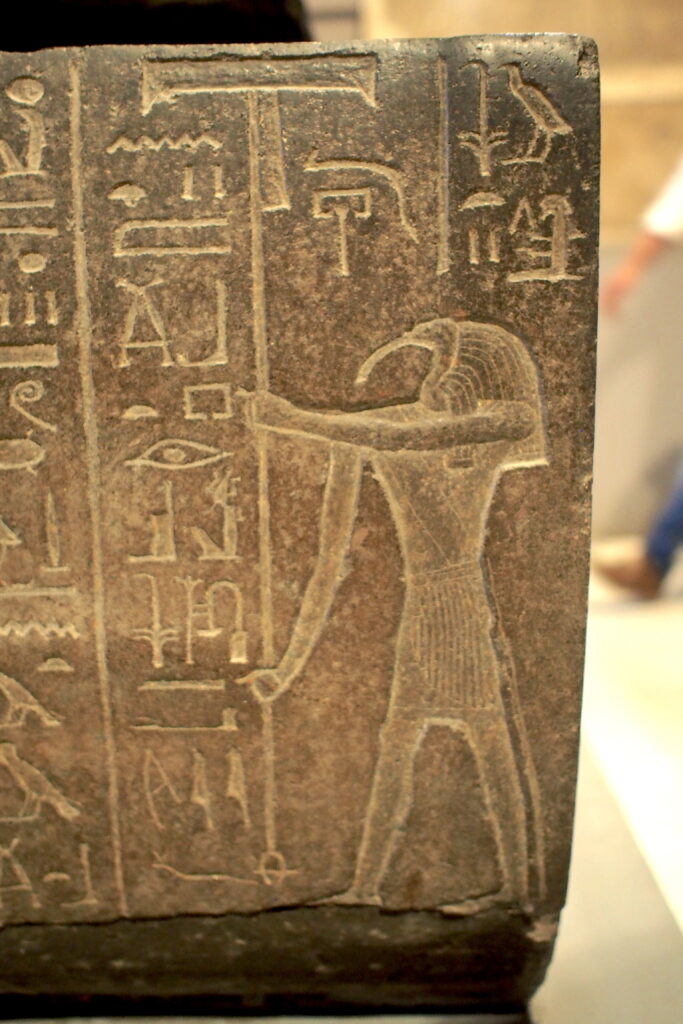

Et bien l'astuce c'est de se mettre face aux personnages, animaux et humains qui sont représentés dans les hiéroglyphes. (logique on parle face à quelqu'un et pas dans son dos !)

Donc la mise en page d'un texte en hiéroglyphe doit pouvoir être capable de préciser le sens du hiéroglyphe. (le faire regarder à gauche ou à droite !!)

De plus, les hiéroglyphes sont rarement écrits de façon linéaire tous à la suite, comme on le pratique avec nos caractères latins.

Généralement, les hiéroglyphes sont encore mis en forme dans un quadrat. Il s'agit d'une sorte de "carré virtuel" dans lequel le scribe va harmoniser la place à disposition avec des hiéroglyphes l'un en dessus des autres. La taille d'un symbole peut donc varier, se retourner, être associé avec un autre, se poser sur un groupe d'autres symboles.

Ainsi la mise en page de hiéroglyphes n'est pas aussi évidente que d'écrire ici sur cette page web en caractère latin.

Ainsi depuis 1988 il existe un manuel de codage des hiéroglyphes en vue de leur saisie informatiques (mdc).

Pour réaliser des mises en pages complexes en hiéroglyphes on peut ainsi utiliser le logiciel JSesh.

Ce logiciel se base sur les codes de Gardiner des hiéroglyphes pour écrire des séquences qui décrivent leur mise en page.

On peut aussi préciser des regroupements de hiéroglyphes avec l'opérateur "*"et préciser un placement vertical dans un quadrat entre des symboles avec l'opérateur ":".

Voici par exemple comment on peut écrire le nom du dieu Amon. (Imen)

M17-Y5:N35

Donc les hiéroglyphes 𓇋 M17 et 𓏠 Y5 posés sur le 𓈖 N35.

Les codes de Gardiner sont correctes, mais ils ne reflètent par la prononciation des hiéroglyphes. Ainsi il est aussi possible d'écrire directement la translittération des hiéroglyphes. Ainsi pour Amon (Imen) nous pouvons aussi écrire: i-mn:n

Depuis peu, il existe aussi des opérateurs unicode qui permettent d'améliorer la mise en page de caractères unicode. Mais les outils ne sont pas encore aussi mûrs.

Translittération

La translittération est le fait d'écrire en caractère latin un texte écrit à la base en caractère hiéroglyphique. (d'une manière générale la translittération est valable pour tout autre type de caractères, comme le cyrillique ou le chinois...)

Comme il existe des égyptologues (historiquement principalement), de langue française, anglaise, et allemande, on a des translittérations qui varient pour reproduire dans la langue le son voulu. Vu que le même caractère latin n'est pas prononcé de la même manière dans ces différentes langues. Par exemple le W...

Donc la translittération n'est pas une science exacte. D'autant plus que l'on ne sait pas vraiment comment les anciens égyptiens prononçaient leur langue !!

Tout ce qu'il nous reste c'est la prononciation de la langue copte qui est le dernier stade de l'ancien égyptien. Cette langue a été conservé grâce au fait qu'elle est la langue liturgique des chrétiens d'égypte.

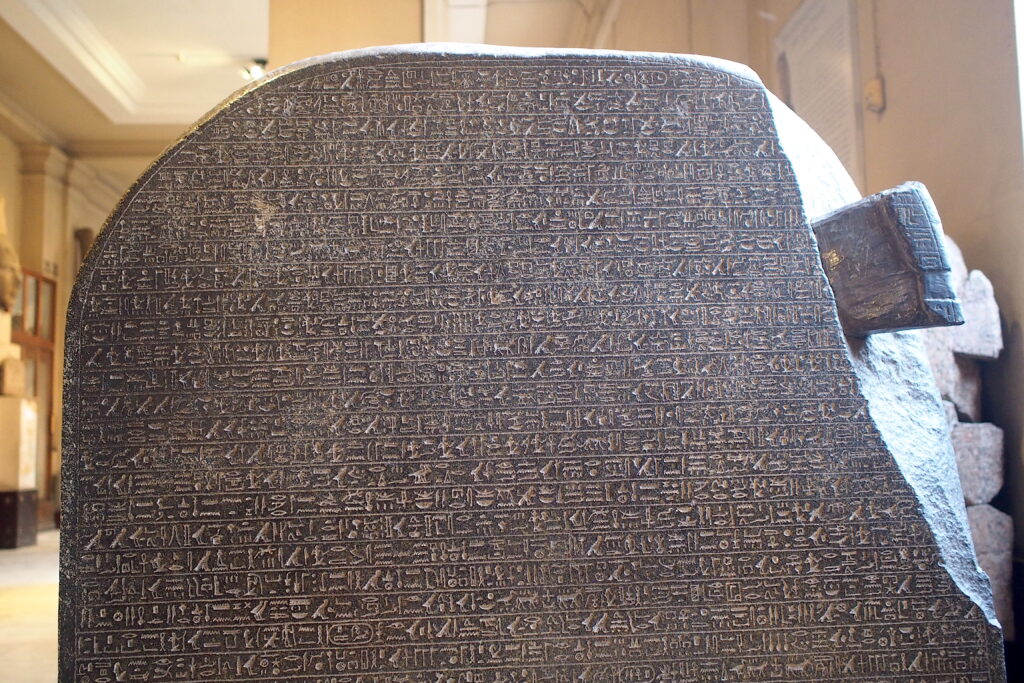

Champollion connaissait le copte et c'est ainsi qu'il a pu déchiffrer les hiéroglyphes. Le copte s'écrit avec l'alphabet grec. Ainsi Champollion lui même faisait des translittérations non pas en alphabet latin, mais en alphabet grec !

Dans le tableau des unilitères ci-dessus, j'ai mis une colonne avec la translittération des hiéroglyphes. Si tu observes bien, tu verras qu'il y a des caractères latin dont on a pas du tout l'habitude. (donc il existe des systèmes qui font la translittération de la translittération !!! aaarg !) Comme tout le monde n'a pas un ordinateur qui a des fontes utf-8 qui affichent les hiéroglyphes et aussi les lettre latin "étrange" pour leur translittération. J'ai 3 colonnes avec 3 manière de les coder pour qu'au moins une marche chez toi !

L'idée est de distinguer des nuances que l'on ne fait pas avec l'alphabet latin. Par exemple le "a" long ou court.

𓄿 est translittéré avec ꜣ qui signifie un "a" court. C'est le alef égyptologique.

𓂝 est translittéré avec ꜥ qui signifie un "a" long. C'est le ain égyptologique.

𓇋 est translittéré avec un yod égyptologique qui ressemble à ỉ mais qui n'existe que depuis 2019 en unicode et ne s'affiche pas encore très bien... Il représente une voyelle initiale ou finale.

Pour les autres revoir le tableau des unilitères ci-dessus.

Affichage du genre et des pronoms dans les translittérations

Evidemment que dans une écriture aussi riche que des hiéroglyphes une translittération est une simplification excessive qui fait perdre beaucoup d'information. (d'autant plus que plus on étudie les hiéroglyphes plus ont découvre la richesse des sens superposés et des jeux de mots. On a de la cryptographie en hiéroglyphe pour indiquer un sens caché dans la forme d'objets. Aussi des calembours, et des anaglyphes. De plus des études comme celles de l'égyptologue Schwaller de Lubicz montrent des textes qui peuvent se comprendre si on considère la superposition de plusieurs textes étant sur des parois différentes... )

Donc pour ne pas perdre trop de sens, on va ajouter/conserver des informations dans la translittération, notamment le genre et les pronoms.

- on sépare la prononciation du genre par un . → ex: sn.t = soeur

- on sépare la prononciation du pronom par un = → ex: sn.t=f (sa soeur)

- Le pluriel est indiqué en hiéroglyphe par des barre: III, sa translittération se fait avec un .w ou .wt si c'est un féminin pluriel.

Pour faciliter la prononciation on va ajouter des voyelles par convention:

- on place un e muet devant les phonèmes isolés. → m → em, n → en, r → er

Pour ajouter de remarques sur des bouts de textes manquant ou (jugé) faux, on ajout des signes:

- [ ] lacune (objet brisé)

- < > un mot probablement omis par le scribe

- { } suppression d'un mot jugé faux

- ( ) ajout d'un mot absent selon l'égyptologue.

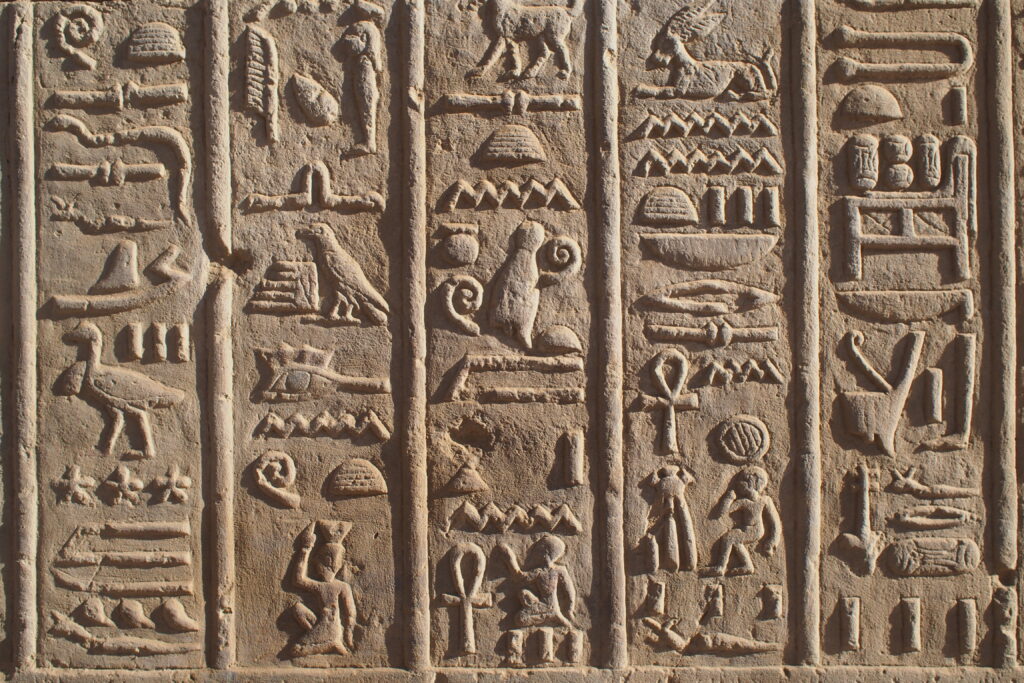

Liste des principaux classificateurs (déterminatifs)

Les classificateurs en égyptiens anciens permettent de clarifier le champ sémantique des mots associés. Par exemple pour déterminer la différence entre des homophones.

| Hiéroglyphe | Catégorie | Représentation | Code Gardiner |

|---|---|---|---|

| 𓀀 | Homme | homme assis | A1 |

| 𓀀𓁐 | Collectivité | homme assis + femme assise | A1 - B1 |

| 𓀁 | Action de la bouche (manger, boire, parler, émotions, ressentir, penser) | homme assis portant la main à la bouche | A2 |

| 𓀉 | Faiblesse, inactivité, impuissance, fatigue | homme assis jambe droite allongée | A7 |

| 𓀋 | Transport, porter | homme assis portant un panier sur sa tête | A9 |

| 𓀏 | Adversaire, étranger | prisonnier | A13 |

| 𓀐 | Ennemi, mort | homme à terre tête saignante | A14 |

| 𓀔 | Enfant | enfant portant la main à la bouche | A17 |

| 𓀗 | Vieux | homme debout s'appuyant sur une canne | A19 |

| 𓀜 | Action, force, effort | homme debout frappant avec un bâton | A24 |

| 𓀠 | Hauteur, réjouissance | homme debout les bras en l'air | A28 |

| 𓀭 | Dieu | dieu assis | A40 |

| 𓀯 | Roi | pharaon assis | A41 |

| 𓀢 | Prière, supplication | homme debout mains levées devant lui | A30 |

| 𓀻 | Vénérable | homme assis dans un fauteuil | A50 |

| 𓁐 | Femme | Femme assise | B1 |

| 𓁒 | Naissance | Femme qui accouche | B3 |

| 𓁶 | Tête | tête de profil | D1 |

| 𓁸 | Cheveux, Deuil | cheveux | D3 |

| 𓁹 | Oeil | œil | D4 |

| 𓁻 | Perception, beauté, cognition | œil cil supérieur fardé | D6 |

| 𓁿 | Larme | D9 | |

| 𓂉 | Visage, Joie, odorat, embrasser | profil de nez avec une partie du visage | D19 |

| 𓂐 | Écoulement | D26 | |

| 𓂘 | Envelopper, enserrer | deux bras entourant | D32 |

| 𓂜 | Négation | Bras écartés en signe d'impuissance | D35 |

| 𓂠 | Offrande | bras tendu offrant un pain rond | D39 |

| 𓂡 | Action, Force, Fort | bras tendu armé d'un bâton | D40 |

| 𓂮 | Précision | D50A | |

| 𓂺 | Masculin, procréation | phallus duquel jaillit un liquide | D53 |

| 𓂻 | Mouvement | jambes avançant | D54 |

| 𓂽 | Mouvement inversé | jambes reculant | D55 |

| 𓂾 | Jambe | jambe fléchie | D56 |

| 𓃒 | Bovidé | taureau | E1 |

| 𓃔 | Petit bétail | veau | E3 |

| 𓃩 | Désordre | Dieu Seth | E20 |

| 𓄁𓄇 | Force | Tête d'hippopotame et tête de léopard | F3-F9 |

| 𓄑 | Dent, extériorisation | Défense d'éléphant | F18 |

| 𓄈 | cou, gorge | Cou et tête de bovidé | F10 |

| 𓄓 | Bouche, langue | langue de boeuf | F20 |

| 𓄛 | Quadrupède, peau | peau de bovin | F27 |

| 𓄹 | Corps et partie du corps | morceau de chair | F51 |

| 𓅆 | Divin | Faucon sur un pavois | G7 |

| 𓅪 | Négatif, faible | moineau | G37 |

| 𓅯 | Faire halte, s'arrêter | Canard pilet en vol | G41 |

| 𓆇 | Nom de déesse | oeuf | H8 |

| 𓆗 | Déesse | Cobra femelle - Uræus | I12 |

| 𓆙 | Serpent | naja ondulant | I14 |

| 𓆟 | Poisson | poisson | K5 |

| 𓆭 | Arbre | arbre schématisé | M1 |

| 𓆰 | Végétal | touffe de plantes | M2 |

| 𓆱 | Bois | branche | M3 |

| 𓇠 | Grains | M33 | |

| 𓇭 | Fruits | vigne en treille | M43 |

| 𓇯 | Ciel | ciel schématisé | N1 |

| 𓇰 | Nuit | sceptre Ouas suspendu au ciel | N2 |

| 𓇳 | Jour, Temps | soleil schématisé par deux cercles concentriques (logogramme de RA) | N5 |

| 𓇶 | Lumière | N8 | |

| 𓇼 | Étoile | étoile à cinq branches | N14 |

| 𓈅 | Terrain | langue de terre | N21 |

| 𓈇 | Espace | canal d'irrigation | N23 |

| 𓈉 | Désert, étranger | trois collines | N25 |

| 𓈐 | Route | N31 | |

| 𓈗 | Eau, liquide | trois filets d'eau | N35A |

| 𓈘 | Étendue d'eau | N36 | |

| 𓉐 | Maison, bâtiment | maison à une pièce schématisée en vue du dessus | O1 |

| 𓉿 | Ouverture | battant de porte en vue du dessus | O31 |

| 𓊀 | Porte | porte monumentale | O32 |

| 𓊅 | Mur | O36 | |

| 𓊊 | Destruction, abattre | O37 | |

| 𓈙 | Bassin | Bassin | N37 |

| 𓊌 | Pierre | pierre, brique | O39 |

| 𓊖 | Ville, localité | agglomération | O49 |

| 𓊛 | Navire, navigation | bateau | P1 |

| 𓊡 | Voile, vent, air | voile de navire | P5 |

| 𓊮 | Feu, chaleur | Q7 | |

| 𓋳 | Tissu, vêtement | bande d'étoffe plissée | S28 |

| 𓌕 | Flèche | T11 | |

| 𓌙 | Étranger, (à l'origine Lybien) | Bâton de jet | T14 |

| 𓌫 | Couper | Couteau | T30 |

| 𓌽 | Céréales, mesurer | U9 | |

| 𓍁 | Labour | U13 | |

| 𓍖 | Poids, lourdeur, | Pilon | U32 |

| 𓍼 | Lien, document, écrit | Corde reliée | V12 |

| 𓎅 | Tressage, mesure | Carcan pour le bétail | V19 |

| 𓎯 | Huile, onguent | Pot de pommade | W1 |

| 𓎱 | Albâtre, fête | Vasque à purification en albâtre | W3 |

| 𓏊 | Vase, mesure liquide | Vase à bière | W22 |

| 𓏐 | Aliments (pain) | Pain dans son moule | X2 |

| 𓏒 | Aliments (offrande) | X4 | |

| 𓏛 | Abstrait | Rouleau de papyrus scellé | Y1 |

| 𓏥 | Pluriel | trois barres verticales espacées | Z2 |

| 𓏱 | Mort, ennemi | Z6 | |

| 𓏴 | Séparation | croix | Z9 |

| 𓐎 | Maladie, pestilence | tumeur, pustule | AA2 |

| 𓀾 | Statue, forme, ressemblance | momie debout | A53 |

Pour être plus précis, il existe une hiérarchie des classificateurs:

- niveau superordonné (temps, quadrupède, mouvement, action)

- niveau basique (par ex: l'archétype de l'oiseau)

- niveau subordonné (une illustration précise)

Parfois le classificateur n'est pas directement dans le texte, mais dans un dessin à côté du texte.

- Liste des principaux classificateurs (pdf mooc)...

- Le sens des principaux classificateurs (pdf mooc)...

Grammaire en égyptien

La grammaire en égyptien ancien est encore une autre paire de manche.

Voici une page wikipedia à propos de la grammaire d'égyptien ancien hiéroglyphique...

On y retrouve notamment la façon d'accorder les temps, l'ordre des sujets verbes complétements..

Voici une liste des prépositions en égyptien ancien....

Liste des signes bilitères

Les signes bilitères sont des phonogrammes qui représentent 2 sons.

- bilitères selon le pdf du Mooc

- Bilitères selon la page wikipedia francophone (pas d'utf-8)

- Bilitères selon la page wikipedia anglophone (utf-8) et classé par son.

- Liste totale des hiéroglyphes sur wikipedia classé selon Gardiner. (avec description et utilisation et utf8 pour une bonne partie)

Liste des signes trilitères

Les signes trilitères, sont des phonogrammes qui représentent 3 sons.

- trilitères selon le pdf du MOOC

- Trilitères sur la wikipedia francophone (sans utf-8 mais avec description)

- Trilitères sur la wikipedia anglophone (avec utf-8)

- Liste totale des hiéroglyphes sur wikipedia classé selon Gardiner. (avec description et utilisation et utf8 pour une bonne partie)

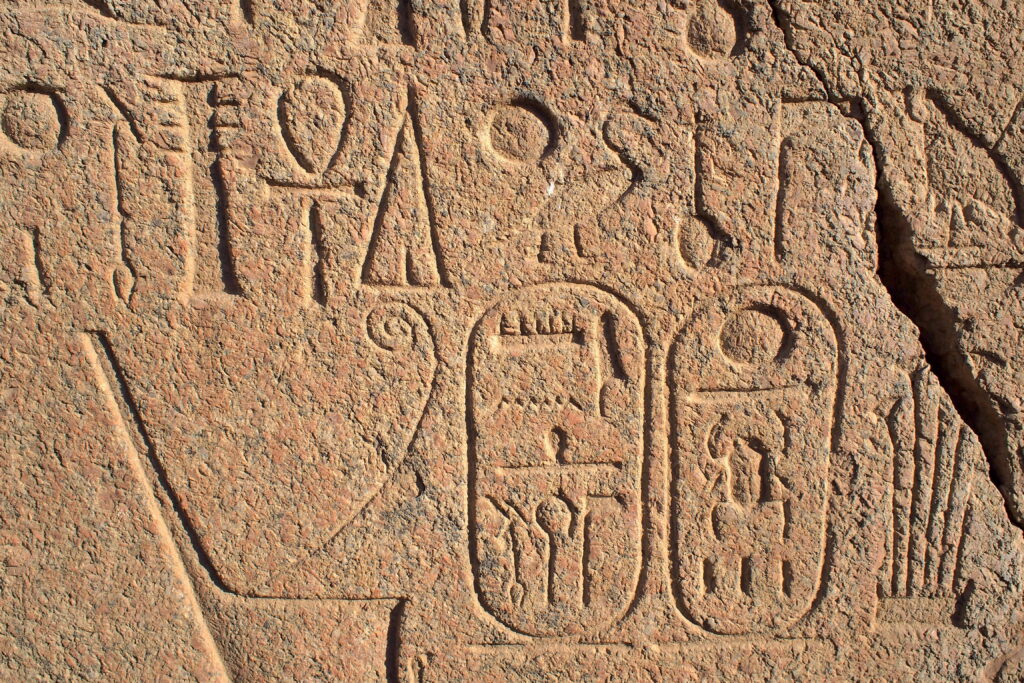

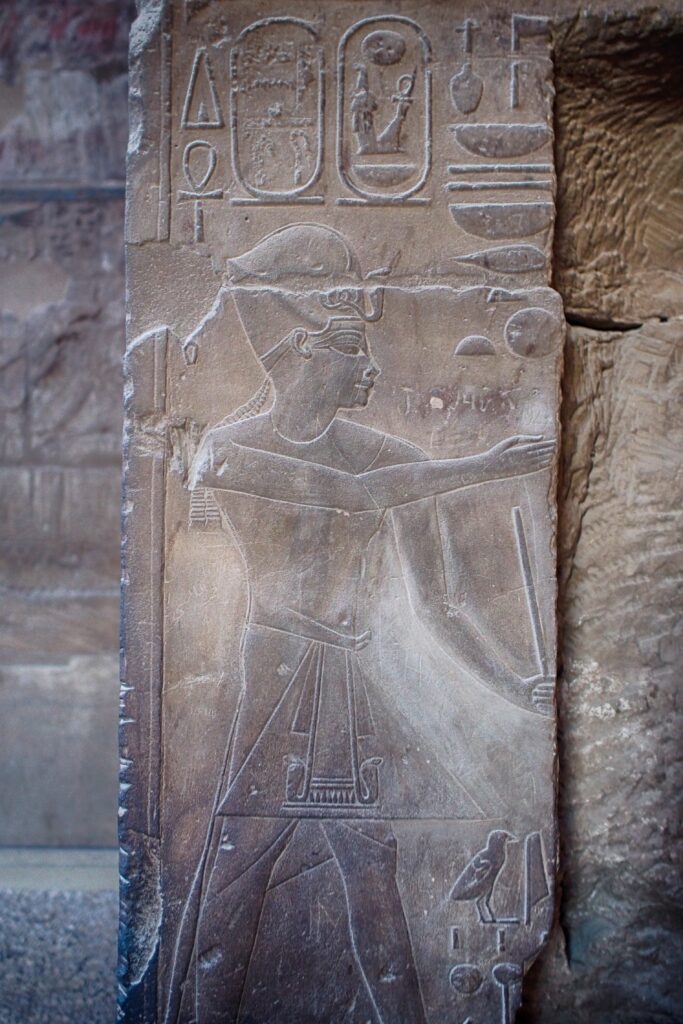

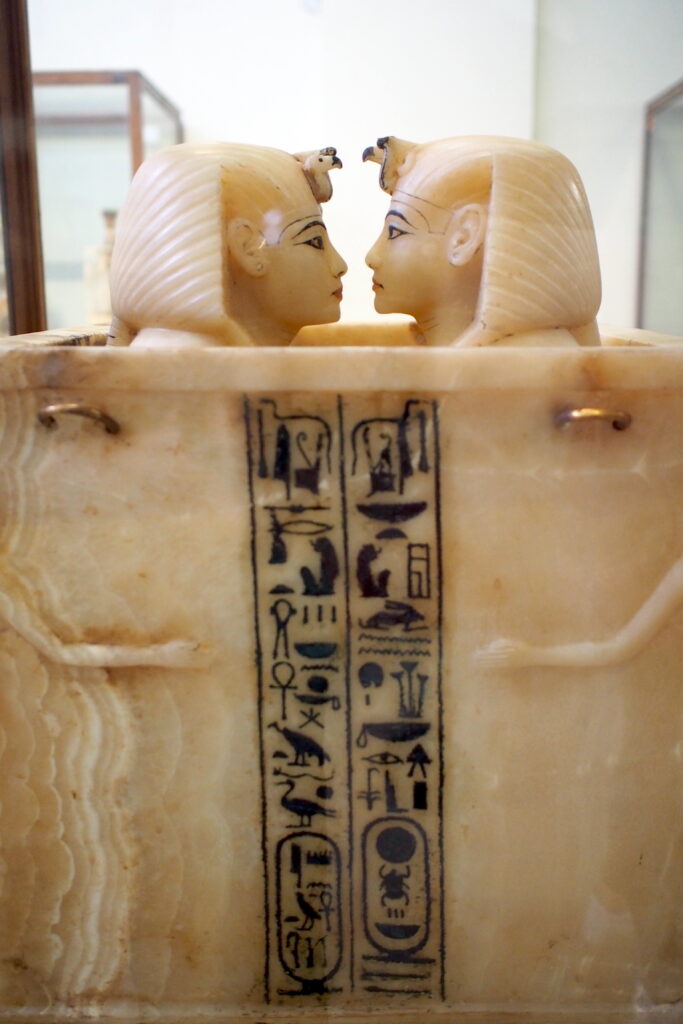

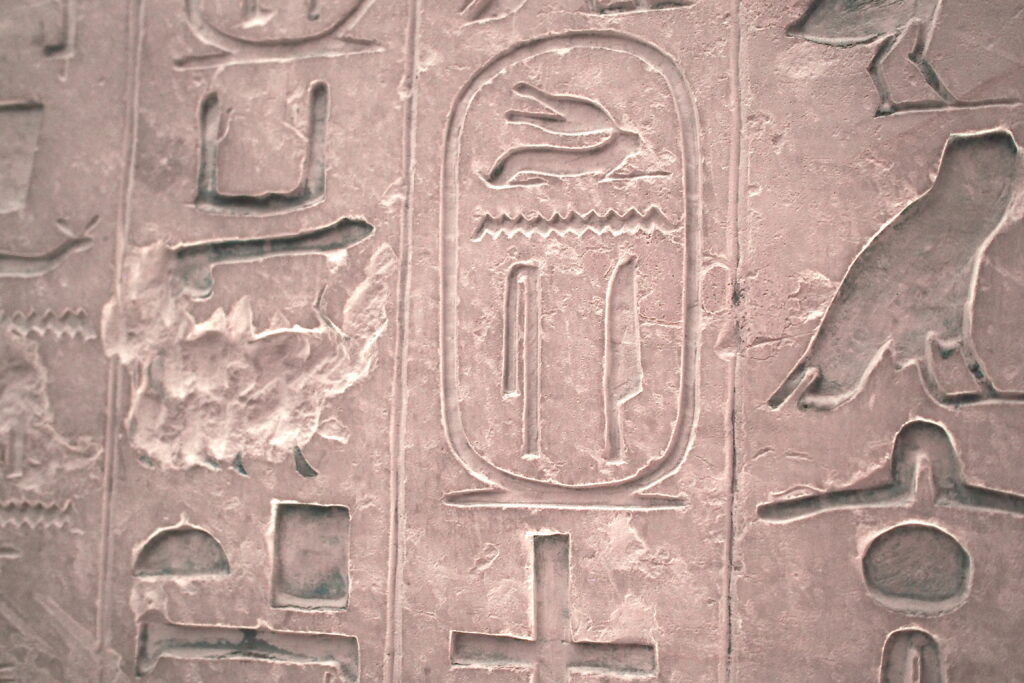

Noms de pharaons

Le roi d'égypte est connu sous le nom de "Pharaon", ce mot vient de l'égyptien Pr-ꜥꜣ (per-āa) 𓉐 𓉻 qui signifie "grande maison". L'explication commune c'est que c'est une métonymie qui désigne l'occupant du palais soit la grande maison.

Personnellement j'aime bien voir le Phare-à-On, comme une grande maison, mais en hauteur comme un phare. Le pharaon étant lui même un être qui rayonne et montre le chemin.

Les noms des rois se reconnaissent car ils sont entourés par un cartouche. C'est un éléments facile à reconnaitre dans un texte hiéroglyphique. C'est ainsi que Champollion a pu faire la correspondance du nom du roi écrit en plusieurs langues sur la pierre de Rosette.

Les rois ont plusieurs nom officiels. On les appelle des titulatures royales.

Il y a 5 sortes de titulatures:

- Le nom d'Horus → 𓅃 manifestation du dieu-faucon Horus ḥr, un dieu céleste solaire, "celui qui est au dessus", le "lointain".

- Le faucon est représenté au dessus du "sérekh" 𓊁 soit la facade des temples anciens.

- maître d'Hiérakonpolis, la cité des faucons.

- Le nom de Nebty → "celui des deux maîtresses", Nb.ty(y) 𓅒

- pour les 2 déesses de haute et basse égypte. Nekhbet 𓅐, la déesse-vautour de Haute-Égypte, et Ouadjet 𓆗, la déesse-cobra de Basse-Égypte,

- chacune est posée sur sa corbeille qui se lit nb 𓎟, pour nb.t maîtresse.

- Le nom d'Horus d'or → Associe le roi à l'Horus solaire et céleste. Un faucon pélerin sur un collier d'or: 𓅉

- Le nom de Nesout Bity → Le nom de couronnement. 𓆥 (Ny)-sw.t Bj.t(y) (celui du) roseau et (de l’)abeille. Un symbole de la Haute et Basse égypte.

- Le nom de Sa rê → "fils de Rê". Le nom de naissance. sꜣ-ra 𓅭𓇳

Voici une liste de pharaons d'égypte avec leur noms...

Khéops → 𓆥 𓐍 𓅱𓆑𓅱

Inversion honorifique

𓊹 𓇳 Pour des noms qui contiennent une mention divine, il est courant de pratiquer l'antéposition honorifique. C'est à dire que l'on va écrire en premier le signe du dieu 𓊹 ou 𓇳, même si il est prononcé à la fin du mot !

ḥm serviteur. Bien que le mot se lise ḥm-nṯr, le signe nṯr 𓊹 est écrit avant le signe ḥm 𓍛 en raison du phénomène d’antéposition honorifique.

Exemples de mots en hiéroglyphes

- Temple → ḥw.t-nṯr 𓊹 𓉗 𓏏 𓉐

Formules courantes

- ꜥnḫ-wḏꜣ-snb 𓋹𓍑𓋴 → Vie, Force (ou Prospérité), Santé.

- ꜥnḫ, ḏd et wꜣs 𓋹𓊽𓌀 → Vie, stabilité, puissance

- ḥtp-dỉ-n(y)-sw.t 𓏙𓏏𓊵𓇓 → formule d'offrande du roi.

- pr.t-ḫrw → sortie (pr.t) de voix (ḫrw) = invocation. C'est une autre manière de faire des offrandes.

- n kꜣ n 𓈖𓂓𓈖 → le Ka de….

Pour aller plus loin...

- Grammaire égyptienne de Jean-François Champollion publié en 1836

- Dictionnaire en ligne égyptien. Projet Vega...

- Liste de hiéroglyphe du projet Rosette (pdf)

- Thot sign, informations sur les signes hiéroglyphiques, lieu de découverte, translittération, etc..

- Wörterbuch der ägyptischen Sprache

- Cours d'égyptien hiéroglyphique, tome 1 – De Pierre Grandet et Bernard Mathieu

Quelques phrases

Voici encore d'autres sources pour aller plus loin. Je cherche à dire quelques phrase. Je me rend compte que je ne sais même pas comment on dit boujour une fois arrivé à la fin du MOOC !!!

... DOnc j'ai demandé à perplexity...

Voici plusieurs façons de dire "bonjour" en égyptien ancien, avec leur translittération et leurs hiéroglyphes correspondants :

- "Em hotep" (𓅓𓉔𓏏𓊪)

Translittération : m ḥtp

Signification : "En paix"16 - "Henu" (𓎛𓈖𓅱)

Translittération : ḥnw

Signification : "Salutations"1 - "Iiti" (𓇋𓇋𓏏𓇋)

Translittération : ỉỉtỉ

Signification : "Bonjour"5 - "Inḏ ḥr.k" (𓇋𓈖𓆓𓅱𓁷𓂋𓎡)

Translittération : ỉnḏ ḥr.k

Signification : "Bonjour !" (littéralement "Salut à toi !")5

Il est important de noter que la prononciation exacte de ces expressions est incertaine, car les voyelles n'étaient généralement pas écrites dans les hiéroglyphes égyptiens3. Les translittérations fournies sont des approximations basées sur les recherches des égyptologues.

Citations:

- https://www.corephrases.com/2023/05/ancient-egyptian-phrases.html

- https://www.youtube.com/watch?v=LwZB0MsXCjQ

- https://discoveringegypt.com/egyptian-hieroglyphic-writing/egyptian-hieroglyphic-alphabet/

- https://en.wikipedia.org/wiki/Egyptian_hieroglyphs

- https://seshkemet.weebly.com/egyptian-sayings.html

- https://en.wikipedia.org/wiki/Transliteration_of_Ancient_Egyptian

- https://www.attalus.org/egypt/transliteration.html

- https://www.penn.museum/cgi/hieroglyphsreal.php

- https://www.egyptianhieroglyphs.net/egyptian-hieroglyphs/lesson-3/

Voilà donc la base, selon la philosophie du logiciel libre "release early release often".... donc je publie déjà ça et la la suite du cours à propos des hiéroglyphes suivra quand je prendrais le temps de le faire...